2024/02/26サイバー攻撃

MITRE ATT&CKで組織はどのように変わるのか?

MITRE ATT&CKで組織はどのように変わるのか?

CISO事業部 池山 郁穂

本記事では、セキュリティフレームワークであるMITRE ATT&CKについてご紹介いたします。

- MITRE ATT&CKとは、サイバー攻撃の戦術および具体的な技術について、攻撃者側の立場から整理・体系化したフレームワークです。

- MITRE ATT&CKを活用することにより以下のようなメリットを得られるとともに、組織のセキュリティレベルを向上させることができます。

① リスクベースで組織のセキュリティレベルを評価することができる

② システム運用者の負担を減らすことができる

③ サイバー攻撃への対策状況を網羅的に評価することができる

はじめに

近年では組織の大小を問わず、組織に対するサイバー攻撃は高度化・巧妙化の一途を辿っており、サイバー攻撃に対する防御のためにより多くのリソースが必要になっています。しかし、防御策のために闇雲に投資を行っても、十分な効果を発揮することはできません。その理由は、防御側はセキュリティホールを網羅的にカバーする必要があるのに対して、攻撃者側は小さなセキュリティホールから防御側を突き崩すことが可能であるためです。つまり、セキュリティにおける攻撃と防御の戦いは、常に攻撃者側が有利という現実が確かに存在します。[1]

そこで、セキュリティ対策を検討するうえでは視点を変えて、防御側ではなく攻撃者側の立場になって考えることが重要になってきます。攻撃手法は巧妙化していますが、そのほとんどはこれまでにも存在する手法を発展させたものに過ぎず、全く新しい手法はほとんど見られません。つまり攻撃者の一定の攻撃パターンを熟知しておくことが、網羅的な防御の実現を可能とするのです。[1]

そして、この網羅的な防御を立案するために有効であるフレームワークが、MITRE社が考案する「MITRE ATT&CK」と呼ばれるフレームワークです。

MITRE社が考案するMITRE ATT&CKとは?

1.MITRE社の概要

MITRE社(マイター社)は米国の非営利組織であり、米国の連邦政府や各州、自治体などの公共機関だけでなく産業界や学界に対して研究開発等の支援を行っている団体です。対象分野は人工知能、直感的なデータサイエンス、量子情報科学、医療情報学、宇宙安全保障、政策と経済、信頼できる自立性、サイバー脅威の共有、サイバー回復力など多岐にわたります。[2]

サイバーセキュリティの分野では、脆弱性やインシデント等に関する情報を共有するためのCVE(Common Vulnerabilities and Exposures:共通脆弱性識別子)の管理や、米国国立標準技術研究所(NIST)の連邦研究開発センター(Federally funded research and development center:FFRDC)の運営等に携わっています。[1]

2.MITRE ATT&CKの概要

ATT&CKは「Adversarial Tactics, Techniques, and Common Knowledge」の略で、直訳すると「敵対的な戦術とテクニック、及び一般的な知識」となります。そしてMITRE ATT&CKとは、サイバー攻撃の戦術および具体的な技術を、整理・体系化したフレームワークであり、世界中で実際に起こったサイバー攻撃の事例から蓄積した知見を基に作成されていることが大きな特徴です。

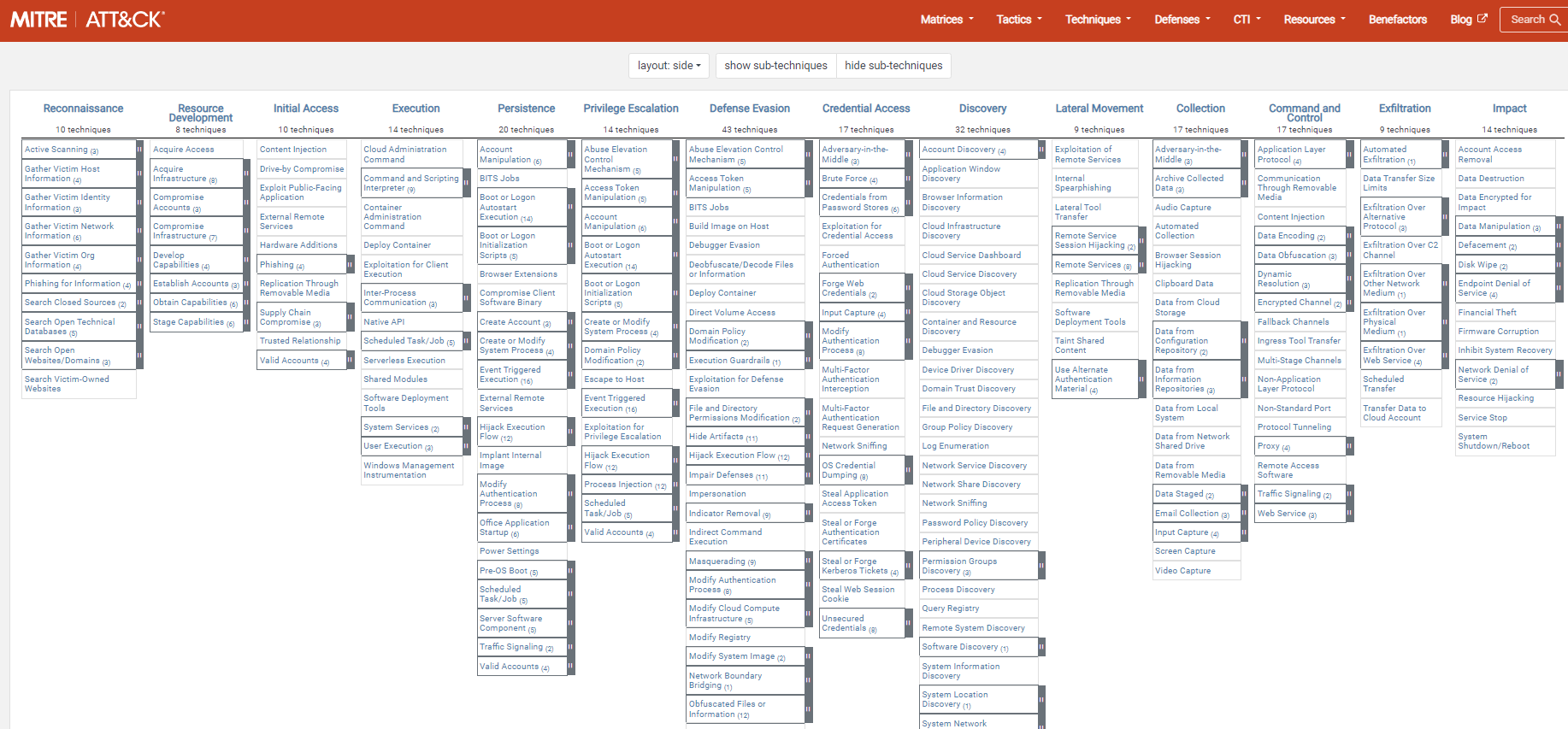

図1. MITRE ATT&CK[3]

例えば、エンタープライズ向けATT&CKマトリクス[3]では、サイバー攻撃の戦術を大きく14のプロセスに分けて定義しており、それぞれの戦術に対して攻撃者側が用いる技術や、攻撃者側が用いる技術に対する防御側の対策が体系的にまとめられています。

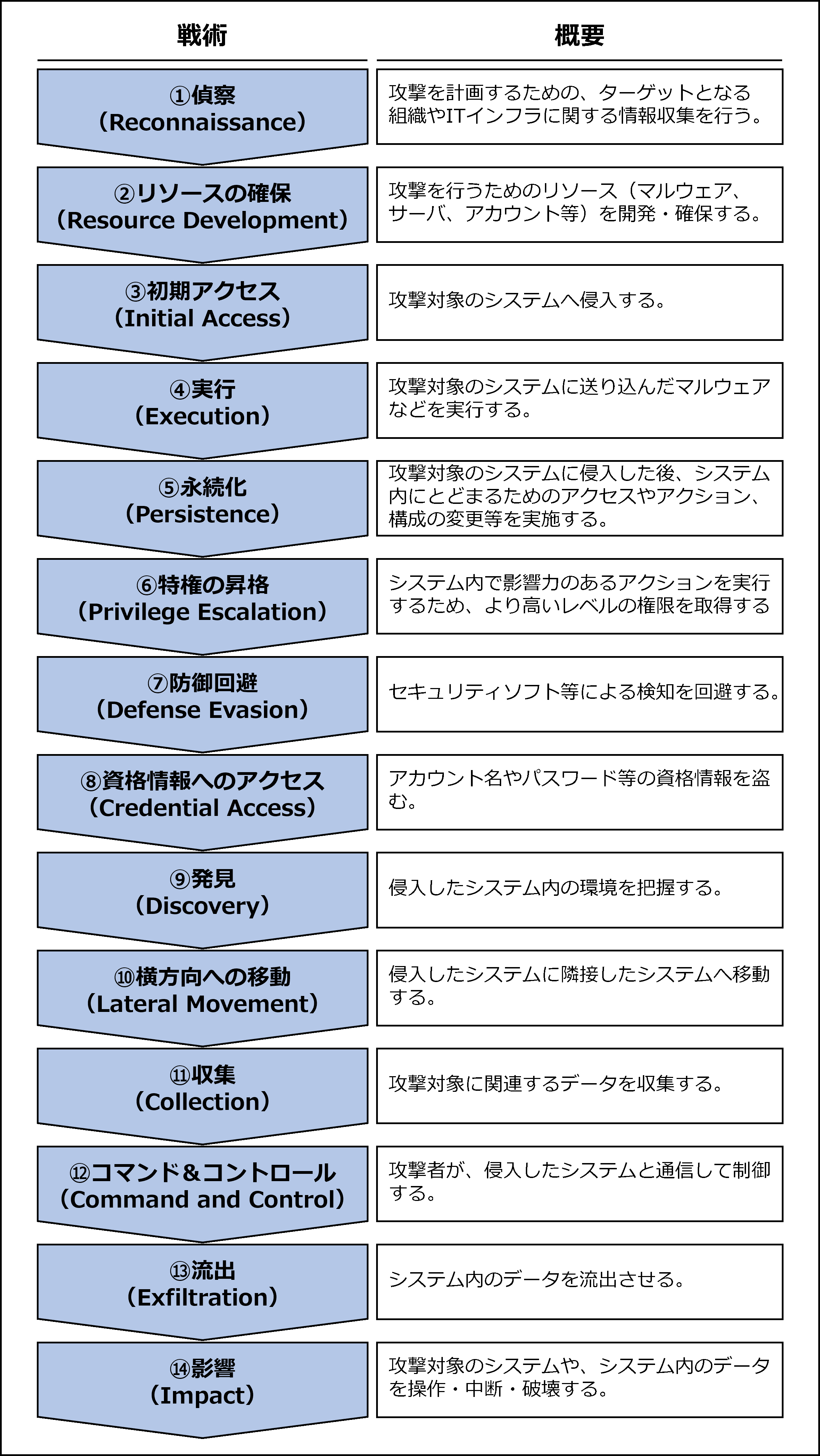

図2. エンタープライズ向けの戦術と概要

出典:"ATT&CK"[3]を基にアイディルートコンサルティングにて作成

組織はこのMITRE ATT&CKを活用することで、(1)攻撃者側が攻撃対象のシステムに侵入してから目的を達成するまでどのようなプロセスがあるのか、(2)各プロセスにおいて攻撃者側がどのような技術を用いて戦術を実現するのか、(3)攻撃者側が用いる技術に対して防御側はどのような対策(緩和策)を実施するのが有効か、という点を明らかにすることができます。

実際のMITRE ATT&CKマトリクスをもとに確認してみましょう。

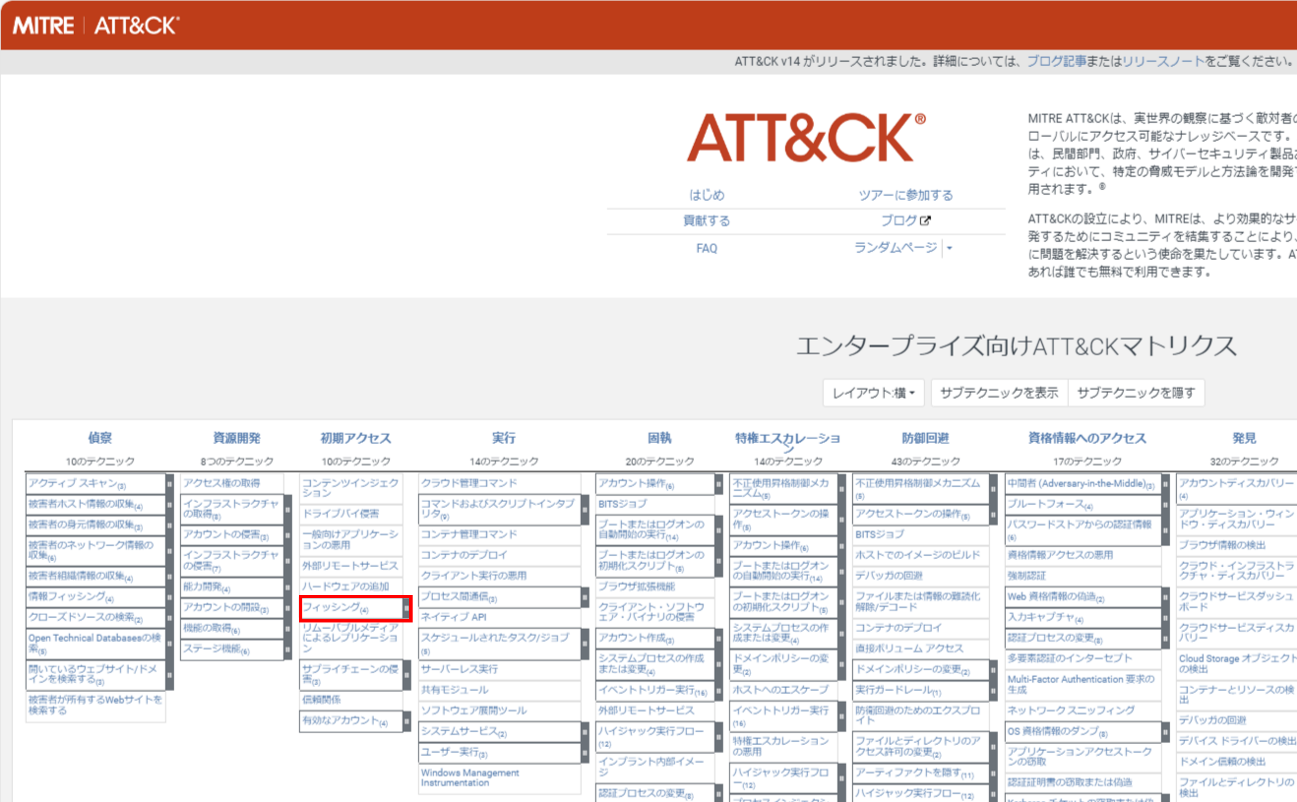

攻撃対象のシステムへ侵入することを目的とした「初期アクセス」のプロセスにおいて、攻撃者側が用いる技術(テクニック)は10個ほどありますが、そのうちの1つである「フィッシング」に関するページを詳しく見てみます。

図3. MITRE ATT&CK[3]

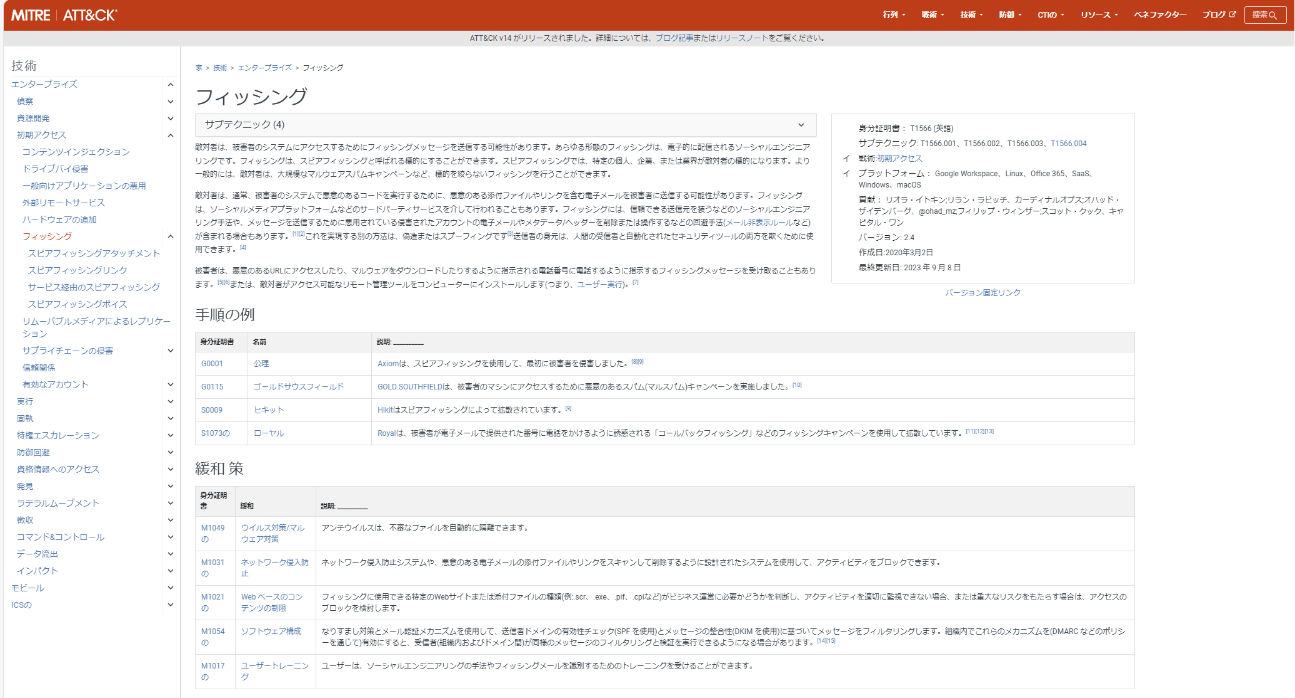

フィッシングに関するページでは、フィッシングを用いた手口の概要を記載しているほか、"手順の例"欄にて、過去に攻撃者によってどのような攻撃が行われたかという事例がまとめられています。例えば、AxiomやGOLD SOUTHFIELDといった脅威グループによりフィッシングが行われたことや、HikitやRoyalといったマルウェア、ランサムウェアが使用されたことが分かります。

また、"緩和策"欄にはフィッシングに対して防御側が実施すべき有効な手段がまとめられています。例えば防御側は、ウイルス対策/マルウェア対策を行うことや、ネットワーク侵入防止システムの導入することでフィッシングへの対策を実施できることが分かります。

図4. MITRE ATT&CK, フィッシング[3]

続いて、これらの特徴を踏まえ、組織がMITRE ATT&CKを活用するメリットについてご紹介します。

組織がMITRE ATT&CKを活用するメリット

組織がMITRE ATT&CKを活用するメリットは大きく3点あります。

1.リスクベースで組織のセキュリティレベルを評価することができる

ISO27001/27002等の国際的な標準規格を基にしたベースライン・アプローチによるセキュリティレベルの評価手法は従来から数多く存在します。ベースライン・アプローチでは、国際的な標準規格で求められるレベルに対して組織の体制やプロセスが確立しているか、という観点で評価を行いますが、実世界において攻撃者側が実施する攻撃手法に対するリスク評価には適していませんでした。

MITRE ATT&CKでは実在の脅威や攻撃手法に着目したリスクベース・アプローチにより評価を行うため、実世界で観測された攻撃者による攻撃手法リスクの洗い出しや、特定のリスクを防止・軽減するために必要な対策を見極めることが期待できます。[4]

2.システム運用者の負担を減らすことができる

前述のリスクベース・アプローチの代表的な例としてはペネトレーションテストやレッドチーム演習があります。これらの評価手法はいわゆる実機評価を必要とするため、システム運用者にとっては受け入れのための事前準備や実際に対処するためのスキルや体制が必要になることから、負担が大きくなってしまう傾向にあります。

MITRE ATT&CKを用いたサイバー攻撃に対するリスク評価は机上評価が前提となっているため、実機評価を必要とせず、システム運用者の負担を最小限に抑えることが期待できます。[4]

3.サイバー攻撃への対策状況を網羅的に評価することができる

ペネトレーションテストやレッドチーム演習等の実機評価は、特定のシステムに対する脆弱性や対策の不備を洗い出すことができます。しかし、多様なサイバー攻撃に対する問題点を洗い出すためには時間や労力が掛かりすぎてしまい、全ての攻撃手法について実機評価を行うことは非常に困難です。

MITRE ATT&CKを活用する場合、組織が導入したソリューションや監視ログ等の情報を基に、MITRE ATT&CKで定義されている多様な攻撃手法に対して、どの程度網羅的に対策ができているかを評価できます。この様にMITRE ATT&CKを用いた机上評価では、組織のセキュリティ防御態勢を俯瞰した上で、セキュリティホールと考えられる箇所に対して適切な対策を実施することが期待できます。[4]

まとめ

今回は、MITRE社の運用するフレームワークであるMITRE ATT&CKを紹介しました。MITRE ATT&CKのナレッジデータベースには世界中のサイバー攻撃に関する情報が集約されており、通常、四半期に一度更新をしながら日々進化を遂げています。また、MITRE ATT&CKはWebサイト上で無料公開されており、利便性の高さも魅力の1つです。最新のサイバー攻撃のトレンドと、その防御策に関するノウハウを取り入れることにより、今後さらに組織のセキュリティの向上に寄与すると考えられますので、ぜひ一度目を通してみてはいかがでしょうか。

【プロフィール】

池山 郁穂(いけやま いくほ)

2021年にアイディルートコンサルティング株式会社(IDR)の前身であるデジタルアーツコンサルティング株式会社に入社。入社後は国内SaaS企業におけるISMS及びISMSクラウドセキュリティ認証維持のための運用支援業務や、同企業におけるISMAP運用支援業務に従事。また、国内通信事業者におけるISMAP登録支援業務の経験を有する。

監修:吉田 卓史(よしだ たくし)

20年間にわたり、一貫してサイバーセキュリティーに携わる。ガバナンス構築支援からセキュリティ監査、ソリューション導入等、上流から下流まで幅広い経験を有する。また、複数の企業において、セキュリティのコンサルティングチーム立ち上げを0から担い、数億円の売上規模にまで成長させる。IDRにおいても、セキュリティコンサルティングチームの立ち上げを担い、急速なチーム組成、案件受注拡大を行っている。

【参考文献】

[1] Anthony Giandomenico, Fortinet, "攻撃者の戦術を網羅的に理解可能 「MITRE ATT&CK」とは何か", October 19, 2023,

[2] 松田 栄之, 戸田 勝之、NTTデータ先端技術株式会社, "MITRE ATT&CK その1 ~概要~", June 2, 2020,

[3]MITRE, "ATT&CK",

[4] 鈴木 康太, NRIセキュアセキュアテクノロジーズ株式会社, "MITRE ATT&CKとは?机上評価のメリットと活用方法|フレームワークで防御の穴を可視化", December 8, 2021,