2023/10/05サイバー攻撃

サプライチェーン攻撃とは? 取引先や関連会社が狙われている!?

サプライチェーン攻撃とは?

取引先や関連会社が狙われている!?

執筆:CISO事業部 Momo. Y

監修:CISO事業部 吉田 卓史

昨今、様々な企業において、セキュリティ対策不足が原因で、セキュリティインシデントや事件・事故が報道されています。それらを背景として、その二の舞いとならないよう、大企業のセキュリティの投資に対する意識が向上しており、セキュリティソリューション導入に積極的となっています。

しかし、忘れてはいけないのが、自社のみならず取引先や関連会社も狙われているということです。関連会社が攻撃を受け、業務停止が発生すると自社にも影響を及ぼします。そういったリスクを下げるためにも、自社のセキュリティ対策で満足することなく、取引先や関連会社のセキュリティ対策状況も確認及び把握する必要があります。

サプライチェーンとは?

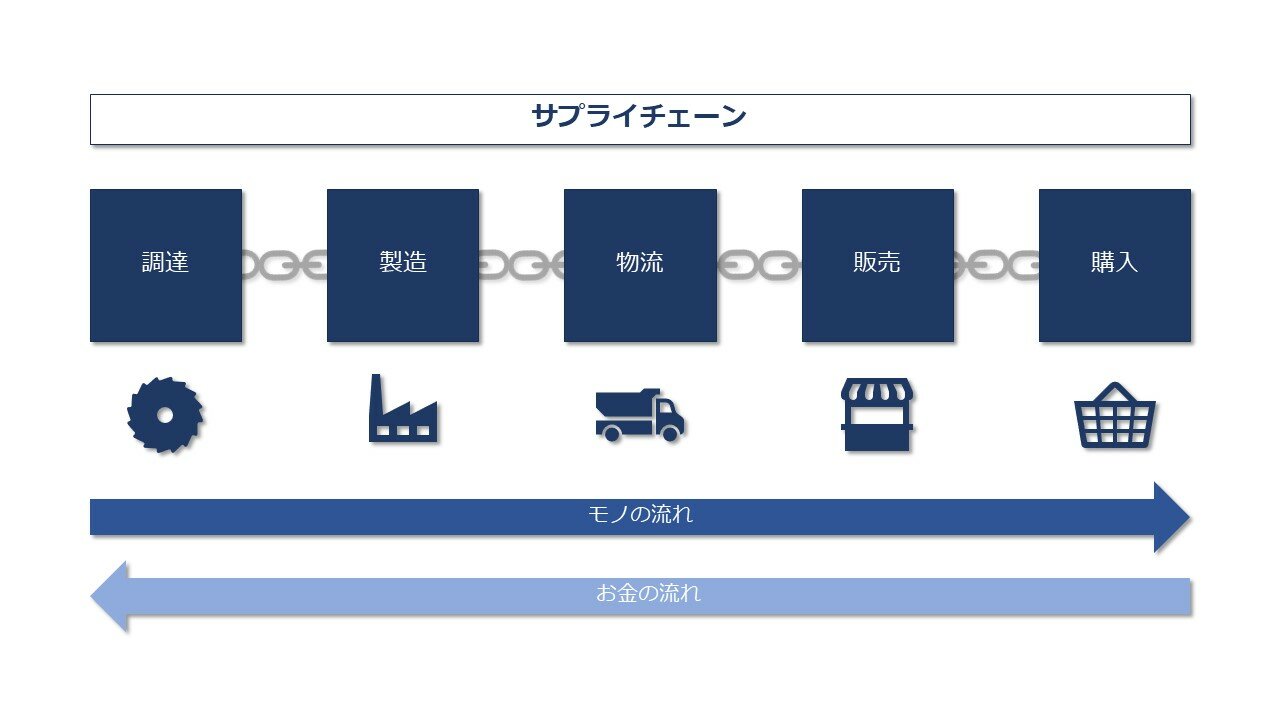

サプライチェーンとは「供給の連鎖」を意味し、商品やサービスを製造・作成し、顧客へ届けるまでの一連の流れを指し、製造業のみならず、金融業、サービス業などあらゆる業界においてサプライチェーンがあります。

図1. サプライチェーンの例

サプライチェーン攻撃とは?

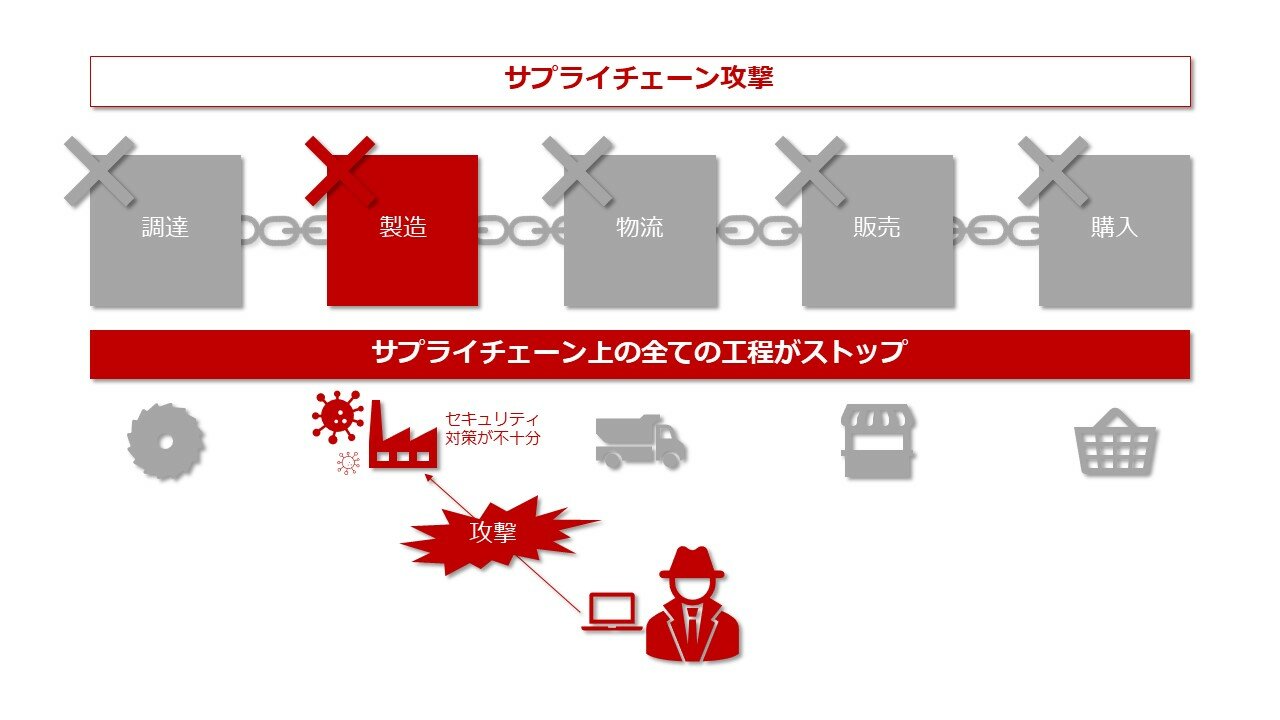

あらゆる攻撃手法を用いて、ターゲット企業と業務で繋がりのある、サプライチェーン上の関連会社や取引先を攻撃し、そこを踏み台として、ターゲット企業を攻撃することが、「サプライチェーン攻撃」です。

サプライチェーンは、全ての工程が滞りなく流れていることが欠かせないので、その工程の1箇所が止まってしまうと、消費者や企業にサービスや商品を届けることができなくなり、前後全ての工程に影響を及ぼします。

図2. サプライチェーン攻撃

サプライチェーン攻撃の手法例

サプライチェーン攻撃には種類が複数あり、本章では、ビジネスサプライチェーン攻撃とソフトウェアサプライチェーン攻撃の手法例を取り上げていきます。

ビジネスサプライチェーン攻撃

ビジネスサプライチェーン攻撃は、ターゲット企業と繋がりのあるセキュリティ対策が不十分な関連会社や取引先をまず攻撃し、そこを経由して、ターゲット企業を攻撃するというものです。

手法例1:ランサムウェア感染

攻撃者が関連子会社の脆弱なシステムから社員のID・パスワードを盗み出し、サーバー内に侵入し、ランサムウェアを展開します。ランサムウェア感染により、そのサーバーでシステム障害が引き起こされ、そのネットワークに繋がりのある関連会社全体にも影響が波及します。

手法例2:不正アクセス

攻撃者はセキュリティ対策が不十分な子会社に攻撃を仕掛け、そこを踏み台として、本社のサーバーへ侵入し、攻撃者は機密情報や顧客情報を入手します。

手法例3:マルウェア感染

攻撃者はセキュリティ対策が不十分な企業に対し、マルウェアを盛り込んだメールを送付します。社員がそのメールを閲覧してしまい、マルウェア感染が発生します。その感染の広がりを止めるため、感染したネットワークに接続している、サプライチェーン上の関連会社のネットワークも一時停止となってしまいます。

ソフトウェアサプライチェーン攻撃

ソフトウェアサプライチェーン攻撃は、ソフトウェアの中のコンポーネントやコードの脆弱性を狙い、ウイルスや不正コードを送り込むというもので、そのソフトウェアを使用しているサプライチェーン上の企業全てへ攻撃の威力が波及します。

手法例1:OSS(オープンソースソフトウェア)の脆弱性

OSSとは、無償で利用することが可能なソフトウェアであり、自社で用いるプラットフォームや製品、あるいは他社が納品した製品のほとんどに採用されているといっても過言ではありません。現に、Synopsysの2022年の調査によると、OSSを含んでいるコードベースの割合は96%であり、また、1つ以上の脆弱性を含むコードベースの割合は84%という結果でした*1。攻撃者は、そのOSSの中にある脆弱性を狙って攻撃し、バックドアの配置や、企業の機密情報の取得などを行います。

サプライチェーン攻撃の対策方法とは?

上記で述べたように、サプライチェーン攻撃には様々な手法があり、明確な打ち手を取ることが難しいとも言えます。しかし、自社及び関連会社に対するセキュリティ教育の実施やセキュリティ対策状況の評価といった「組織的対策」や、クラウドを含めた企業のネットワークやシステム、端末全体を監視できる「技術的対策」を実施することで、攻撃の予防及び早期検知と対応が可能です。この章にて、代表的な対策方法を組織的対策と技術的対策に分けて紹介します。

組織的対策

①セキュリティ教育の実施

自社のみならず、サプライチェーン上の関連会社全てに対してセキュリティ教育を行うことが重要です。

サプライチェーン攻撃は、自社ではなくセキュリティ対策が不十分に見える関連会社を狙って攻撃を仕掛けてくることも多いため、関連会社こそ攻撃に直面する機会が多いとも言えます。

そういった中で、関連会社において社員に対し、十分な教育がなされていないと、社員が攻撃を受けたこともしくは誤った操作を行ったことに気づかず、知らぬ間にウイルス感染が広がり、気づいた頃には自社にも影響が及んでいた、ということが発生し得ると思います。

メールや機密情報管理のルールなどあらゆる項目のルールを作成し、自社のみならず関連会社全てに対して教育を実施することが重要です。弊社におきましても、セキュリティ教育サービスを行っております。

セキュリティ教育サービス│セキュリティコンサルティング│CISOサービス|サービス一覧|DX戦略・セキュリティコンサルのアイディルートコンサルティング株式会社 (idealroute.jp)

②定期的なセキュリティ対策状況の点検・評価

自社及び関連会社のセキュリティ対策の強度が十分なものかを定期的に点検・評価し、対策を是正していくことが重要です。この評価を実施することで、自社及び関連会社のセキュリティ対策状況の実態を把握でき、取るべき適切な対策を明確にすることができます。

包括的かつ公正な評価を得るには「情報セキュリティ監査」を実施するのも効果的です。情報セキュリティ監査では、会社が定めたセキュリティ対策の運用状況を、独立かつ専門的な立場の監査人が評価を行い、改善が必要な点に関しては提言を行います*2。

内部で評価指標を定めることはもちろん重要ですが、客観的な評価を得るには、外部機関の監査を取り込むことが有効と言えるでしょう。

技術的対策

①SOC(Security Operation Center)の導入

SOCとは、24時間365日の体制で企業が持つシステムやネットワーク機器を監視し、サイバー攻撃を検出・分析・対応する組織のことを指します。

SOCをサプライチェーン上の関連会社に導入することで、もしネットワーク上に何らかの異変が起きたとしても、迅速に対応を施し、被害を未然に防ぐ、もしくは最小の被害に抑えることが可能です。弊社ではSOC運用支援サービスを行っております。

Digital Arts ConsultingのSOC運用支援サービス:CSIRT構築支援サービス│セキュリティコンサルティング│CISOサービス|サービス一覧|DX戦略・セキュリティコンサルのアイディルートコンサルティング株式会社 (idealroute.jp)

②EDR(Endpoint Detection and Response)の導入

EDRとは、ネットワークに接続しているPC、携帯、サーバーなどの端末を監視し、不審な挙動があると検知し、端末の隔離を行うなどの対処を行うソリューションのことを指します。また、EDRは既知のマルウェアのみならず未知のマルウェアも検知することができます。

もし、攻撃者から特定の端末が狙われたとしても、EDRがあれば、攻撃を受けた端末を速やかに隔離するなどの対処を施し、感染を未然に防ぐもしくは被害を最小に抑えることができます。弊社ではEDRソリューションである、CrowdStrikeの導入・運用支援サービスを行っております。

Digital Arts ConsultingのCrowdStrikeの導入・運用支援サービス:CrowdStrike導入・運用支援サービス│セキュリティソリューション導入支援│CISOサービス|サービス一覧|DX戦略・セキュリティコンサルのアイディルートコンサルティング株式会社 (idealroute.jp)

③CNAPP(Cloud Native Application Protection Platform)とSCA(Software Composition Analysis)の導入

CNAPPソリューションであるPrisma Cloudを用いることで、急増するクラウド経由の情報漏えいを予防でき、また、OSSの脆弱性の検出するSCA機能も備えているため*3、ソフトウェア開発を行う企業にとって、ソフトウェアサプライチェーン攻撃のリスク低減を図ることが可能です。

もし、開発途中で脆弱性を孕んでいるOSSを組み込んでしまっても、SCA機能がその脆弱性を特定し、開発者は修正を行うことが可能です。弊社ではPrisma Cloudの導入・運用支援サービスを行っております。

Digital Arts ConsultingのPrisma Cloudの導入・運用支援サービス:Prisma Cloud 導入・運用支援│セキュリティソリューション導入支援│CISOサービス|サービス一覧|DX戦略・セキュリティコンサルのアイディルートコンサルティング株式会社 (idealroute.jp)

まとめ

サプライチェーン攻撃の被害にあわないためにも、自社のみならずサプライチェーン上の全ての取引先・関連会社のセキュリティ対策状況を明確に把握し、強固な対策を常時取る必要があります。また、サプライチェーン攻撃は、海外子会社経由での侵害による被害も想定されますが、Digital Arts Consultingであればグローバルでの支援も可能です。

もし、サプライチェーン上の各企業のセキュリティ対策状況を把握したいがどのように進めればよいか分からない、どのセキュリティソリューションを導入すべきか分からない、といったお悩みがありましたら、弊社にてアセスメントや調査を行い、最適な戦略・ソリューションをご提案いたしますので、お気軽にお問い合わせくださいませ。

引用文献

*1 Synopsys. "[2023] オープンソース・セキュリティ& リスク分析レポート," n.d. https://www.synopsys.com/content/dam/synopsys/japan/software-integrity/reports/rep-ossra-2023-jp.pdf.

*2 IPA 独立行政法人情報処理推進機構. "セキュリティ評価の視点と他の評価方法との比較," n.d. https://www.ipa.go.jp/archive/security/sme/benchmark/benchmark-hyouka.html.

*3 パロアルトネットワークス. "Prisma Cloud、オープンソース ソフトウェアの安全なデプロイを実現する コンテキスト対応のソフトウェアコンポジション解析を提供," October 2, 2022. https://www.paloaltonetworks.jp/company/press/2022/prisma-cloud-delivers-context-aware-software-composition-analysis-to-secure-deployment-of-open-source-software.

【プロフィール】

文責:Momo. Y

2020年 慶應義塾大学SFC優秀卒業プロジェクト受賞

2020年 慶應義塾大学環境情報学部卒

2022年 アイディルートコンサルティング(IDR)の前身であるデジタルアーツコンサルティング CISO事業部

セキュリティ領域におけるコンサルティング支援に携わっており、大手システムインテグレーターのプロジェクトにおいて、海外支社と連携した最新テクノロジーの発掘、PoC実行支援や、セキュリティ製品のグローバル展開支援、グローバルでの戦略立案・実行支援などを担う。

監修:吉田 卓史(よしだ たくし)

20年間にわたり、一貫してサイバーセキュリティーに携わる。ガバナンス構築支援からセキュリティ監査、ソリューション導入等、上流から下流まで幅広い経験を有する。また、複数の企業において、セキュリティのコンサルティングチーム立ち上げを0から担い、数億円の売上規模にまで成長させる。IDRにおいても、セキュリティコンサルティングチームの立ち上げを担い、急速なチーム組成、案件受注拡大を行っている。