2025/01/14セキュリティソリューション

AI技術が変えるマルウェアの動向

AI技術が変えるマルウェアの動向

執筆:CISO事業部 金 智秀

監修:CISO事業部 吉田 卓史

本記事は、企業におけるマルウェアの危険性を喚起し、最新の動向に関する情報を提供することを目的としています。 この記事を通じて、マルウェアの進化の仕組みを理解し、今後マルウェアによるサイバー攻撃に対処するために企業が取るべき姿勢について考えて行きましょう。

はじめに

脅威を増すサイバー攻撃:近年、サイバー攻撃は年々増加しており、その脅威は増すばかりで、企業・法人・政府機関等あらゆる団体が解決しなければならない重要な課題となっています。統計データや市場調査の情報を提供するオンラインプラットフォームであるStatistiaが公表した資料によると、世界中でサイバー攻撃を受けた企業の被害総額は、2023年に8.15兆ドルに達しており、2029年にはその約2倍にあたる15.63兆ドルに達すると予想されています。(Global cybercrime estimated cost 2029 | Statista )また、過去10年間にわたり、世の中のマルウェア攻撃は年間5,000万件以上発生しており(Number of malware attacks per year 2023 | Statista )、これはサイバー攻撃が1日に約13万回以上発生していることを意味しています。

そうしたサイバー攻撃の中で最も頻繁に発生しているのはマルウェアによるもので、2023年時点では、全体の40%をマルウェアが占めています。(Security Navigator 2023 shows Cyber Extortion dominates landscape as 40% is malware, attackers target Europe and beyond, and SMEs, manufacturing and the public sector particularly exposed - Newsroom Orange Group)

マルウェアの基本知識

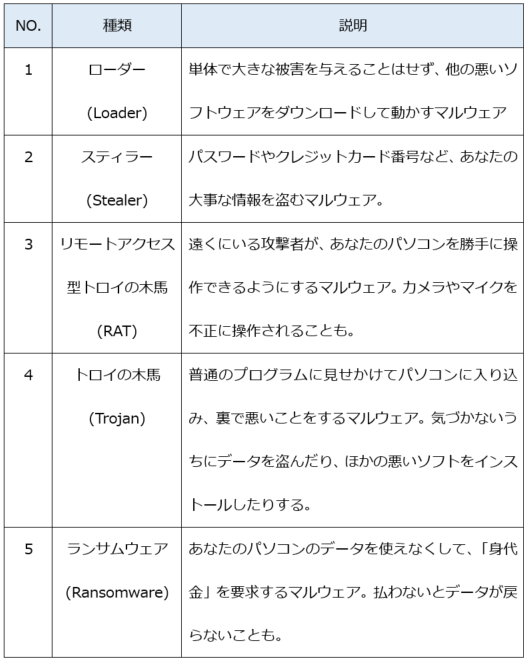

マルウェアは、コンピュータシステムに感染、損害、またはアクセスするように設計された侵略的なソフトウェアまたはコンピュータコードです。(What is Malware & How it Works | Malware Definition (avast.com))以下の表で、2023年時点で最も多く発生したマルウェアの上位の5つを紹介します。( Malware Trends Overview Report: 2023 - ANY.RUN's Cybersecurity Blog )

「表1.2023年発生したマルウェアTOP5」

マルウェアの危険性

マルウェアの脅威は、単に技術的な対策だけでは完全に防ぐことが難しい点にあります。マルウェア攻撃は他のサイバー攻撃と異なり、具体的には、銀行や会社など信頼性のある機関を装ってメールを送り、「無料商品を受け取る」など、好奇心を刺激するメッセージで悪意のあるリンクをクリックさせ、攻撃を開始するケース等、人々の心理的な弱点を突く特徴を持っているためとなります。

マルウェアへの対応が困難になっている理由の一つは、人工知能(AI)の進化です。特にChatGPTの登場以降、AIの急速な発展がマルウェアの手法にも大きな影響を与えています。実際、Information Systems Audit and Control Association(ISACA)の調査によると、2024年に発生した企業向けサイバー攻撃の85%が生成AIに関連していることが明らかになっています。(The Need For AI-Powered Cybersecurity to Tackle AI-Driven Cyberattacks (isaca.org))

何故AIマルウェアはサイバーセキュリティーの脅威になっているのか?

AIマルウェアの特性:AIマルウェアが注目される理由は、AIが自律的に意思決定を行える点にあります。AIマルウェアは周囲の状況に応じて形態を変化させる特性を持ち、この特性は「多形性(ポリモーフィズム)」と呼ばれます。多形性を活用したAIマルウェアは、自らの悪性コードを変化させ、まるで通常の無害なソフトウェアであるかのように偽装することができます。

AIマルウェアと従来のマルウェアの最も大きな違いは、攻撃者の操作が不要である点です。AIマルウェアは攻撃者の手動操作なしで活動し、システムやネットワークの環境、またはセキュリティシステムの検知の隙間を自ら学習します。(Deep Instinct Study Finds Significant Increase in Cybersecurity Attacks Fueled by Generative AI)学習した内容に基づき、環境に最適化された変種をリアルタイムで生成し、検知を回避します。さらに、システム環境に適応した攻撃パターンを作成することも可能です。(Report: 59% of board members view generative AI as security risk - CybersecAsia)

AIマルウェアの事例

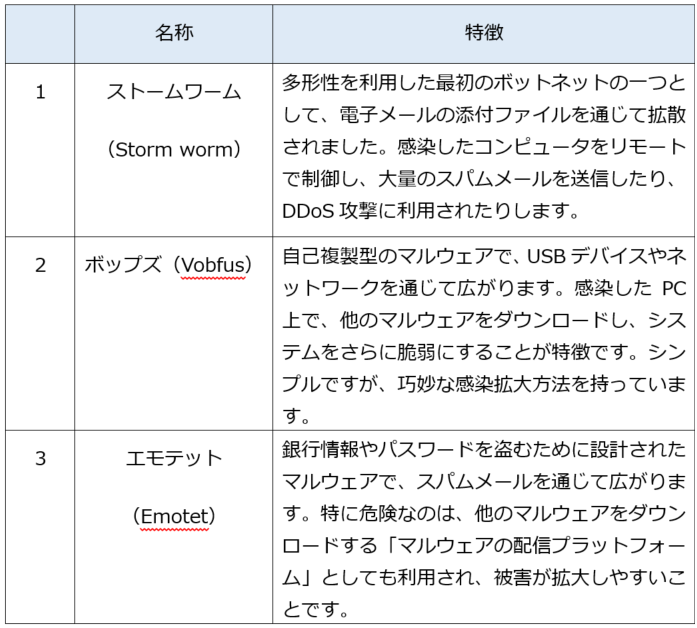

現時点で、AIを利用したマルウェア攻撃による正確な被害額や規模は明らかにされていません。しかし、自己判断が可能なAIマルウェアによる攻撃は着実に増加しています。以下の表では、これまでに発見されたAIマルウェアの一部とその特性を紹介します。

「表2.AIマルウェアの例」

(出典: What is the Storm Worm? | Security Encyclopedia (hypr.com)、 Win32/Vobfus threat description - Microsoft Security Intelligence、 EMOTET(エモテット)とは?特徴や仕組み、感染対策を解説 | Trend Micro Security Media )

AIマルウェアの活用可能性

自律的に意思決定を行えるAIマルウェアの例として、AIを基盤としたランサムウェアが挙げられます。AIマルウェアは、リアルタイムで更新されるシステム情報を活用し、最適な攻撃経路を選んでターゲットのデータを取得することができます。データ取得後、暗号化したデータの解読ルールを変更することで、ランサムウェアに感染したファイルの解読をさらに困難にする可能性があります。(Report: 59% of board members view generative AI as security risk - CybersecAsia)

また、他人の顔や音声などの身体的な特徴を利用してコンテンツを合成するディープフェイク技術も、マルウェアと組み合わせることでフィッシングなどの大きな脅威となる可能性があります。例えば、会社の経営陣や役員、あるいはビジネスパートナーを装って、社内の機密情報や金銭を要求するメールを送るケースがその一例です。

AIマルウェアによる攻撃への対策

1.AIマルウェアを検知するAIアラートシステムの導入

AIに対しAIで対抗します。アラートシステムはシステム内部で異常な動きをリアルタイムで検知し、インシデントが発生するリスクを低減させる役割を果たします。AIアラートシステムを利用してネットワークトラフィックをリアルタイムで分析し、異常なパターンや兆候を自動的に検知します。また、複数層のアラートシステムを通じて、マルウェアがある防御層を回避したとしても、他の防御機構で検出されるようにする必要があります。

2.データログおよびアクセス権限の管理

AIマルウェアに対しても、従来のデータログやアクセス権限の管理は有効です。データログの定期的な点検を通じてデータの漏洩および改ざんを確認することができます。データログの記録に特定なパターンが検知される場合は、ネットワーク遮断のルールを設定することで、インシデントによる被害を低減させることが可能です。

3.情報セキュリティ運用に関するガイドラインの確立

セキュリティインシデントが発生した場合に備えて、具体的な連絡体制およびセキュリティ対応ガイドラインを確立する必要があります。企業は、想定されるあらゆるセキュリティリスクを洗い出し、リスクのレベルに応じた対応マニュアルを整備することで、セキュリティインシデントに迅速に対応できるようにする必要があります。

結論

動向

現行のAIマルウェアへの対抗策は前項目のとおりだが、今後AIマルウェアの意思決定能力を基に、マルウェアが新たなマルウェアを創造し、既存のマルウェアの弱点を補完した強力なマルウェアを作り出す可能性も少なくありません。つまり、常に情報を収集し、攻撃対策をアップデートする必要があるということです。

読者へのメッセージ

本記事ではアイディルートコンサルティングが提供しているセキュリティサービスを紹介することで、AIマルウェア対応の具体的な対抗策を提案したいと思います。

1.Cortex XDRを通じた動的なマルウェアの検知およびAIアラートシステムの構築

Cortex XDRはサイバーセキュリティープラットフォームで、「拡張検知・対応」(Extended Detection and Response, XDR)を実現するためのツールです。エンドポイント、ネットワーク、クラウド環境など、企業の複数の異なるセキュリティデータを統合し、サイバー攻撃を検知・対応するために使用されます。当社はその導入を支援しています。

2.Prisma Accessを通じたデータログやアクセス権限の管理

クラウド型セキュリティプラットフォーム であるPrisma Accessはネットワークとセキュリティの総合的な管理を支援するプラットフォームとして、リモートユーザー、ブランチオフィス、モバイルデバイスに対して安全なインターネットおよびアプリケーションアクセスを提供します。従来のネットワークセキュリティソリューションと異なり、Prisma Accessは「SASE」(Secure Access Service Edge)アーキテクチャに基づき、セキュリティとネットワークをクラウドから提供することで、リモート環境や分散型ネットワークに対応しています。

アラートシステムの導入、データログやアクセス記録を通じてセキュリティインシデントを未然に防ぐことができます。

加えて、アイディルートコンサルティングでは、各企業の実情に適したセキュリティーガイドラインや運用マニュアルの作成に関するコンサルティングを行っています。

増加しているAI攻撃から企業の情報資産を安全に保護するために、専門家との相談を基にして、セキュリティシステムの導入を検討していただければと思います。

【プロフィール】

金 智秀(きむ じす)

2024年にアイディルートコンサルティング株式会社(IDR)に新卒で入社。CISOセキュリティコンサルタントとして、金融企業のセキュリティーガイドラインを構築するプロジェクトに携わっています。

監修:吉田 卓史(よしだ たくし)

20年間にわたり、一貫してサイバーセキュリティーに携わる。ガバナンス構築支援からセキュリティ監査、ソリューション導入等、上流から下流まで幅広い経験を有する。また、複数の企業において、セキュリティのコンサルティングチーム立ち上げを0から担い、数億円の売上規模にまで成長させる。IDRにおいても、セキュリティコンサルティングチームの立ち上げを担い、急速なチーム組成、案件受注拡大を行っている。

【参考文献】

*1:Jiyong Jang , Dhilung Kirat. "DeepLocker: How AI Can Power a Stealthy New Breed of Malware", Security Intelligence, December 17, 2020. https://securityintelligence.com/deeplocker-how-ai-can-power-a-stealthy-new-breed-of-malware

*2:Prathibha Muraleedhara. "The Need For AI-Powered Cybersecurity to Tackle AI-Driven Cyberattacks.", ISACA, April 23, 2024.

https://www.isaca.org/resources/news-and-trends/isaca-now-blog/2024/the-need-for-ai-powered-cybersecurity-to-tackle-ai-driven-cyberattacks

*3:Ani Petrosyan. "Global cybercrime estimated cost 2029", Statista, July 30, 2024. https://www.statista.com/forecasts/1280009/cost-cybercrime-worldwide

*4:Ani Petrosyan. "Number of malware attacks per year 2023", Statista, April 22, 2024. https://www.statista.com/statistics/873097/malware-attacks-per-year-worldwide/

*5: "What is the Storm Worm?: Security Encyclopedia", What is the Storm Worm? | Security Encyclopedia , July 01, 2024.https://www.hypr.com/security-encyclopedia/storm-worm

*6:Emma Goodwin, Vanessa Clarke. "Security Navigator 2023 shows Cyber Extortion dominates landscape as 40% is malware, attackers target Europe and beyond, and SMEs, manufacturing and the public sector particularly exposed", Newsroom Groupe Orange, December 01, 2022.

https://newsroom.orange.com/security-navigator-2023-shows-cyber-extortion-dominates-landscape-as-40-is-malware-attackers-target-europe-and-beyond-and-smes-manufacturing-and-the-public-sector-particularly-exposed/?lang=en

*7:Ivan Belcic. "What Is Malware and How to Protect Against Malware Attacks?", Avast Academy, August 08, 2024. https://www.avast.com/c-malware

*8:"MIcrosoft", threat description - Microsoft Security Intelligence, September 12, 2024. https://www.microsoft.com/en-us/wdsi/threats/malware-encyclopedia-description?Name=Win32%2FVobfus

*9:Branka Vuleta. "44 Must-Know Malware Statistics to Take Seriously in 2023", 44 Must-Know Malware Statistics to Take Seriously in 2023, May 20, 2023.

https://legaljobs.io/blog/malware-statistics

*10:Maddie Meuse. "Deep Instinct Study Finds Significant Increase in Cybersecurity Attacks Fueled by Generative AI", Deep Instinct, August 23, 2023.

https://www.deepinstinct.com/news/deep-instinct-study-finds-significant-increase-in-cybersecurity-attacks-fueled-by-generative-ai

*11:CybersecAsia editors and webmaster webmaster. "Report: 59% of board members view generative AI as security risk", CybersecAsia, September 07, 2023.

https://cybersecasia.net/news/report-59-of-board-members-view-generative-ai-as-security-risk/

*12:"EMOTET(エモテット)とは?特徴や仕組み、感染対策を解説: Trend Micro Security Media", トレンドマイクロ セキュリティメディア | サイバーセキュリティーの、よく「わかる化」はじまる, September 12, 2024. https://businessonline.trendmicro.com/vision-one/email-security/article/emotet.html

*13:"Malware Trends Overview Report: 2023", ANY.RUN's Cybersecurity Blog, January 24, 2024. https://any.run/cybersecurity-blog/malware-trends-2023/